2025년 4월, SK텔레콤(SKT)에서 대규모 유심(USIM) 해킹 사건이 발생해 전국에 충격을 안겼습니다.

해킹으로 인해 최대 2,500만 명에 달하는 가입자 정보가 유출되었고, 일부 고객은 금융 피해까지 입었습니다.

이번 사건은 단순한 유출을 넘어 본인인증, 금융보안, 통신망 신뢰성 등 다양한 이슈를 드러냈습니다.

📌 SKT 유심 해킹 사건 개요

- 사건 시점: 2025년 4월 중순

- 피해 규모: 약 2,300만~2,500만 명 가입자 정보 유출

- 유출 정보: 이름, 휴대전화번호, 유심 일련번호, 생년월일 등 본인인증 핵심 정보

- 주요 위험: 심스와핑(SIM Swapping), 계정 탈취, 금융 사기 등 2차 피해 가능성

SKT는 내부 인증 서버의 보안 취약점으로 인해 해커가 유심 정보를 대량 탈취한 것으로 보고 있으며,

이 정보가 불법 유통되며 2차 범죄로 이어지고 있다는 점에서 매우 심각한 사안입니다.

⚠ 실제 피해 사례

- 금융 피해: 무단 대출 신청, 신용카드 발급 사례 다수

- SNS 해킹: 계정 탈취 후 메신저 피싱으로 가족/지인 피해

- 본인인증 중단: 일부 금융사, 쇼핑몰, 공공서비스 인증 서비스 차단

이러한 피해는 현재진행형이며, 일부 피해자는 경찰청 사이버수사대에 정식 수사를 의뢰한 상태입니다.

🔐 왜 유심 해킹이 위험한가?

유심 정보는 단순 통신을 넘어, 본인 인증·금융 서비스 접근·SNS 계정 보호 등에 쓰이는 핵심 인증 수단입니다.

해킹을 통해 유심 정보가 복제되면 해커는 피해자 행세를 하며 인증 절차를 우회할 수 있습니다.

예: 은행 앱 로그인 → 휴대폰 인증 필요 → 해커가 유심 복제폰으로 인증 → 계좌 접근 완료

🛡️ SKT의 공식 대응

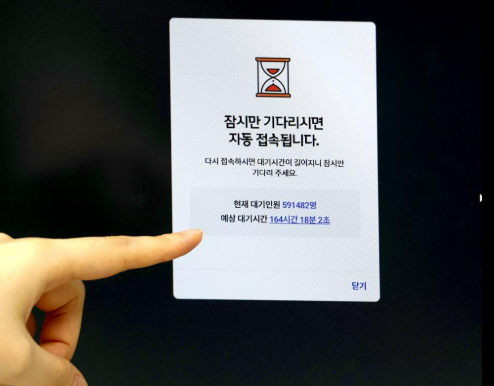

- 전 고객 대상 유심 무상 교체 안내 (고객센터 및 매장)

- 피해 의심 고객에 대한 1:1 상담센터 운영

- 본인 인증 우회 사고 발생 시 금전 피해 보상 절차 착수

SKT는 이번 사건과 관련된 전 고객에게 문자 및 앱 공지를 통해 무상 유심 교체를 독려하고 있으며, 피해 발생 시 보상을 위한 접수 창구도 별도 운영 중입니다.

📞 피해 고객을 위한 보상 절차 안내

- STEP 1. 유심 보안 점검 및 무상 교체

- SKT 지점 또는 대리점 방문

- 신분증 지참 → 유심 무상 교체 및 보안설정 강화 - STEP 2. 피해 신고 접수

- SKT 고객센터(114) 또는 해킹 전담센터 전화

- 피해 사례 접수 및 상담 요청 - STEP 3. 보상 신청

- 피해 내용 증빙 자료 제출(예: 금융 피해 기록, 경찰서 신고서 등)

- 피해 사실 확인 후 최대 수백만 원 수준의 금전 보상 지급 검토 - STEP 4. 사후 모니터링 서비스 제공

- 개인정보 노출 모니터링 서비스 1년 무료 제공

- 해커 접근 기록 감시 및 차단 알림 서비스

🔎 내가 할 수 있는 추가 대응 방법

- 모든 금융 앱 및 메신저 계정의 비밀번호 변경

- 통신사 ‘유심 잠금 서비스’, '번호변경 잠금’ 설정

- 2차 인증(OTP, 보안카드 등) 설정 강화

- 개인정보 노출 확인 사이트(예: KISA, 토스) 활용

✅ 마무리

SKT 유심 해킹 사건은 통신 보안이 얼마나 우리의 일상에 밀접하게 연결되어 있는지를 보여주는 대표적인 사례입니다. 이번 사건을 계기로 통신사와 정부는 더 강력한 보안체계를 마련해야 하며, 개인 사용자 또한 경각심을 갖고 스스로를 보호하는 것이 중요합니다.

여러분의 유심 정보, 지금 안전하신가요?

지금 바로 확인하시고 필요한 조치를 취하시기 바랍니다.

👉 다음 글에서는 '심스와핑 공격의 실제 수법'과 'KT·LGU+는 안전한가?'에 대해 다룹니다.